I ricercatori di cybersecurity hanno scoperto una nuova operazione spyware mirata agli utenti in Pakistan che sfrutta versioni trojan di app Android legittime per svolgere sorveglianza e spionaggio segreti.

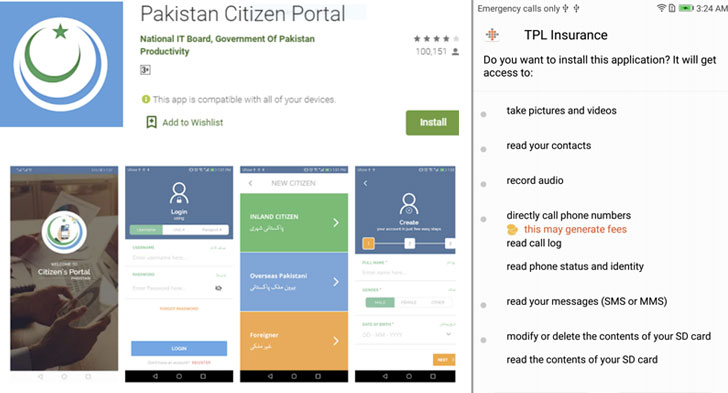

Progettato per mascherare app come Pakistan Citizen Porta l, un'app per l'orologio di preghiera musulmana chiamata Pakistan Salat Time , Mobile Packages Pakistan , Registered SIMs Checker e TPL Insurance , le varianti dannose sono state trovate per offuscare le loro operazioni per scaricare furtivamente un payload sotto forma di un file eseguibile (DEX) di Android Dalvik.

"Il payload DEX contiene la maggior parte delle funzionalità dannose, tra cui la capacità di esfiltrare segretamente dati sensibili come l'elenco dei contatti dell'utente e l'intero contenuto dei messaggi SMS", hanno affermato i ricercatori di Sophos sulle minacce Pankaj Kohli e Andrew Brandt.

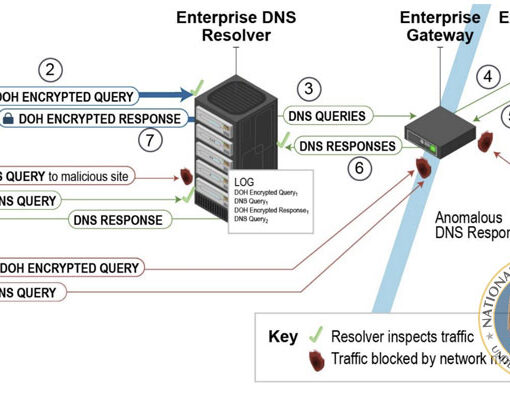

"L'app invia quindi queste informazioni a uno dei pochi siti web di comando e controllo ospitati su server situati nell'Europa orientale".

È interessante notare che il falso sito Web del Pakistan Citizen Portal è stato anche visualizzato in modo prominente sotto forma di un'immagine statica sul sito Web della Trading Corporation of Pakistan (TCP), potenzialmente nel tentativo di attirare utenti ignari a scaricare l'app contenente malware.

Visitando il sito web TCP (tcp.gov.pk) ora viene visualizzato il messaggio "Down for Maintenance".

Oltre alle app di cui sopra, i ricercatori Sophos hanno anche scoperto un'app separata chiamata Pakistan Chat che non aveva un analogo benigno distribuito tramite Google Play Store. Ma è stato scoperto che l'app utilizzava l'API di un servizio di chat legittimo chiamato ChatGum.

Una volta installata, l'app richiede autorizzazioni intrusive, inclusa la possibilità di accedere a contatti, file system, posizione, microfono e leggere messaggi SMS, che le consentono di raccogliere un'ampia gamma di dati sul dispositivo di una vittima.

Tutte queste app hanno un unico scopo: condurre una sorveglianza segreta ed esfiltrare i dati da un dispositivo di destinazione. Oltre a inviare l'identificatore IMEI univoco, il payload DEX trasmette informazioni dettagliate sul profilo del telefono, informazioni sulla posizione, elenchi di contatti, il contenuto dei messaggi di testo, registri delle chiamate e l'elenco completo della directory di qualsiasi memoria interna o della scheda SD sul dispositivo.

In modo preoccupante, l'app dannosa Pakistan Citizen Portal trasmette anche informazioni sensibili come i numeri della carta d'identità nazionale computerizzata ( CNIC ) degli utenti, i dettagli del passaporto e il nome utente e la password per Facebook e altri account.

"La capacità di spionaggio e sorveglianza segreta di queste app Android modificate evidenzia i pericoli dello spyware per gli utenti di smartphone ovunque", ha affermato Pankaj Kohli. "Gli avversari informatici prendono di mira i cellulari non solo per mettere le mani su informazioni sensibili e personali, ma perché offrono una finestra in tempo reale sulla vita delle persone, sulla loro posizione fisica, sui movimenti e persino sulle conversazioni dal vivo che si svolgono nel raggio di ascolto del telefono infetto . "

Semmai, lo sviluppo è ancora un altro motivo per cui gli utenti devono attenersi a fonti attendibili per scaricare app di terze parti, verificare se un'app è effettivamente costruita da uno sviluppatore autentico e controllare attentamente le autorizzazioni dell'app prima dell'installazione.

"Nell'attuale ecosistema Android, le app sono firmate crittograficamente per certificare che il codice proviene da una fonte legittima, legando l'app al suo sviluppatore", hanno concluso i ricercatori. "Tuttavia, Android non fa un buon lavoro esponendo all'utente finale quando il certificato di un'app firmata non è legittimo o non viene convalidato. Pertanto, gli utenti non hanno un modo semplice per sapere se un'app è stata effettivamente pubblicata dal suo originale sviluppatore."

"Ciò consente agli autori delle minacce di sviluppare e pubblicare versioni false di app popolari. L'esistenza di un gran numero di app store e la libertà degli utenti di installare un'app praticamente ovunque rende ancora più difficile combattere tali minacce".