Le password degli utenti finali sono uno dei componenti più deboli dei tuoi protocolli di sicurezza generali. La maggior parte degli utenti tende a riutilizzare le password negli account di lavoro e personali.

Possono anche scegliere password relativamente deboli che soddisfano i criteri aziendali per le password, ma possono essere facilmente indovinate o forzate. I tuoi utenti potrebbero anche utilizzare inavvertitamente password violate per la password dell'account aziendale.

Il National Institute of Standards and Technology (NIST) dispone di un framework di sicurezza informatica che aiuta le organizzazioni ad affrontare le insidie comuni della sicurezza informatica nel loro ambiente, comprese le password deboli, riutilizzate e violate. Questo post darà uno sguardo più da vicino alle linee guida per le password del NIST e vedrà come puoi controllare efficacemente le tue politiche sulle password per assicurarti che soddisfino gli standard raccomandati dal NIST.

Linee guida e best practice per la password del NIST

Una guida specifica sulle password è trattata nel capitolo intitolato Verificatori segreti memorizzati . Il NIST ha diversi consigli riguardo alle password:

- Le password dovrebbero essere non meno di otto caratteri di lunghezza

- I caratteri ASCII sono ammessi insieme agli spazi

- Se un fornitore di servizi sceglie le password in modo casuale, queste devono essere lunghe almeno sei caratteri

- Le password devono essere confrontate con un elenco di password conosciute comunemente usate, previste o compromesse .

Quali tipi di password sono comunemente utilizzate, previste o compromesse?

- Password precedentemente violate

- Parole del dizionario

- Caratteri sequenziali o ripetitivi

- Parole specifiche del contesto (inclusi nome utente, nome dell'azienda, ecc.)

Il NIST raccomanda inoltre i seguenti altri meccanismi di sicurezza delle password, tra cui:

- Tentativi di accesso non riusciti con limitazione della velocità,

- Non obbligare gli utenti a cambiare la propria password dopo un numero arbitrario di giorni,

- Forzare una modifica della password se vi sono prove di una compromissione della password dell'account (ad esempio, password esposta in una violazione),

- Agli utenti dovrebbe essere offerta una guida in merito ai requisiti specifici dei criteri per le password.

Controllo dei criteri per le password di Active Directory

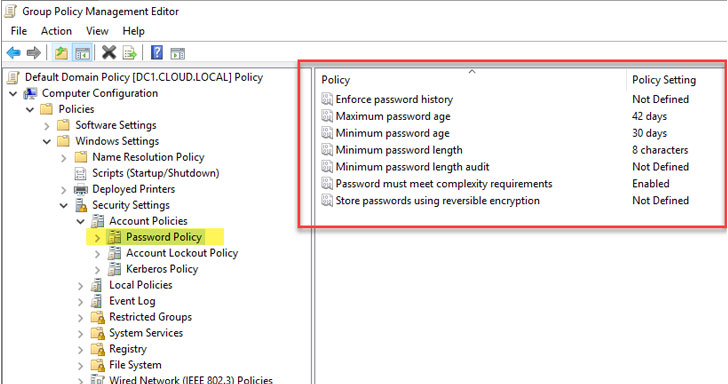

La maggior parte delle organizzazioni aziendali oggi utilizza Microsoft Active Directory come fonte di identità centralizzata e soluzione di gestione degli accessi. Molti utilizzano i criteri di password di Active Directory integrati forniti da Criteri di gruppo. I criteri per le password incorporati come parte dei criteri per gli account dei criteri di gruppo forniscono funzionalità di base per creare criteri per le password per l'ambiente Active Directory.

Di seguito è riportato un esempio di un criterio di dominio predefinito configurato con le impostazioni del criterio password predefinito, tra cui:

- Età massima della password

- Età minima della password

- Lunghezza minima della password

- La password deve soddisfare i requisiti di complessità

|

| Un criterio password predefinito per i criteri di dominio |

Come puoi vedere nelle proprietà dei criteri per le password, non esistono mezzi integrati per rilevare le password violate o caricare un file di elenco delle password per scopi di dizionario personalizzato . Secondo le linee guida per le password consigliate dal NIST, questa politica non sarebbe in linea con lo standard NIST.

Che cosa succede se si dispone di molti criteri password diversi con potenzialmente molte impostazioni e configurazioni delle password diverse? Come si controllano in modo efficace i criteri per le password di Active Directory per vedere come sono all'altezza delle raccomandazioni degli standard NIST e di altri?

Specops Password Auditor - Visibilità al NIST e ad altri standard di sicurezza informatica

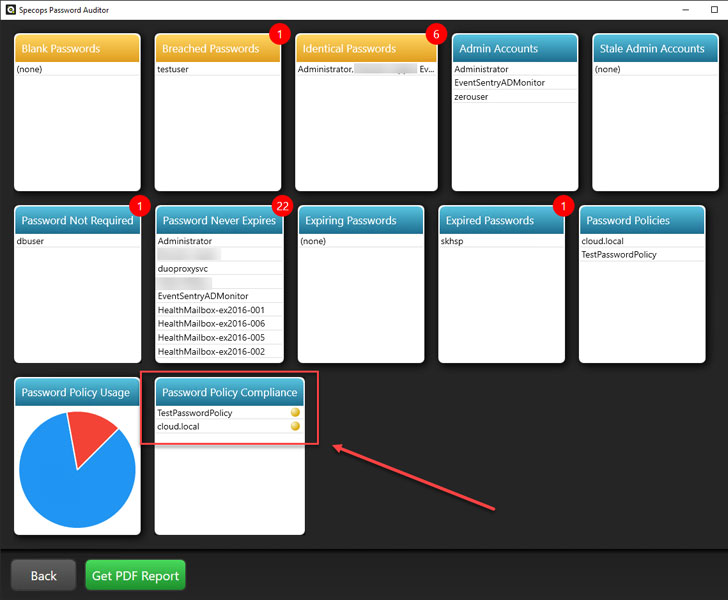

E se avessi uno strumento che fornisse visibilità a tutti i tuoi criteri per le password di Active Directory e come questi siano all'altezza dei principali standard del settore? Specops Password Auditor è uno strumento robusto che non solo ti consente di avere una rapida visibilità delle password pericolose nel tuo ambiente Active Directory. Consente inoltre di verificare rapidamente le policy sulle password esistenti rispetto ai massimi standard di sicurezza informatica per la loro conformità.

Come puoi vedere, lo strumento Specops Password Auditor ti consente di avere una rapida visibilità delle password rischiose nell'ambiente Active Directory della tua organizzazione. Questi includono:

- Password vuote

- Password violate

- Password identiche

- Account amministratore

- Account amministratore obsoleti

- Password non richiesta

- La password non ha scadenza

- Password in scadenza

- Password scadute

- Criteri password

- Utilizzo della politica delle password

- Conformità ai criteri per le password

|

| Specops Password Auditor |

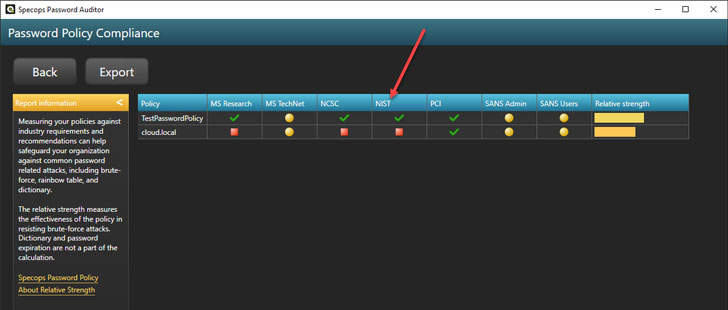

Il report Conformità ai criteri di password di Specops Password Auditor confronta le impostazioni dei criteri di password di Active Directory esistenti con i seguenti standard:

- Ricerca sulla SM

- MS TechNet

- NCSC

- NIST

- PCI

- SANS Admin

- Utenti SANS

Puoi vedere rapidamente se le tue politiche sulle password esistenti soddisfano i requisiti raccomandati dai vari standard di sicurezza informatica. Compensa un enorme fardello dell'IT o dell'amministratore della sicurezza durante l'esecuzione di audit per allineare le policy di sicurezza con diversi framework di sicurezza informatica, come il NIST. Come puoi vedere, la policy cloud.local non è conforme al NIST.

|

| Report di conformità ai criteri di password di Specops Password Auditor |

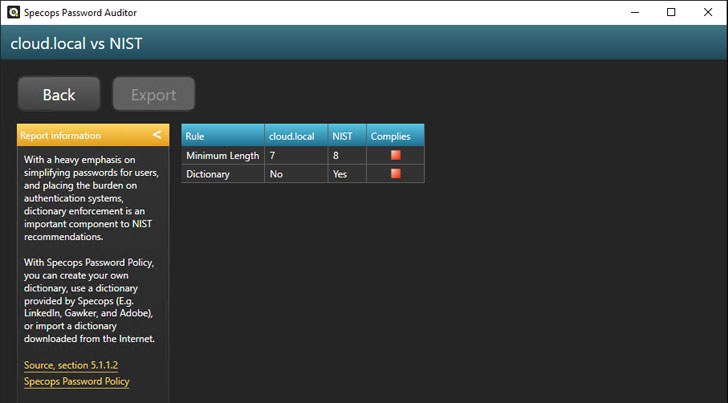

Se si fa clic sulla "casella rossa" sotto NIST per la specifica policy della password del dominio, si otterrà uno sguardo dettagliato al motivo per cui la policy non è conforme allo standard specifico. Vediamo che sia la lunghezza minima che le impostazioni del dizionario falliscono.

|

| Confrontando la tua politica delle password con lo standard NIST |

Utilizzo di Specops Password Auditor e Specops Password Policy

Specops Password Auditor offre un'eccellente visibilità su come le policy delle password di Active Directory si sovrappongono agli standard di sicurezza informatica standard del settore. Supponi di voler portare questa funzionalità al livello successivo. In tal caso, Specops Password Policy offre la possibilità di creare facilmente policy per le password completamente conformi al NIST e ad altri framework di sicurezza informatica.

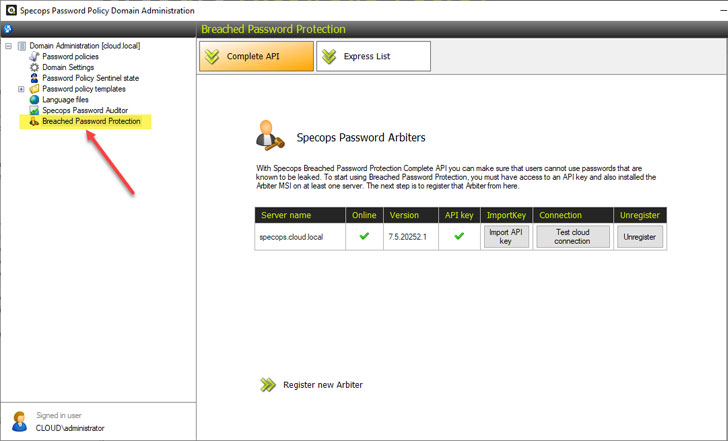

Utilizzando Specops Password Policy, puoi facilmente implementare i componenti più avanzati dei tuoi criteri di password di Active Directory, inclusi i file di dizionario personalizzati e la protezione con password violata .

|

| Protezione con password violata dalla politica delle password di Specops |

Riepilogo

Mantenere la visibilità e la conformità nel tuo ambiente Active Directory con le best practice di sicurezza informatica consigliate come NIST è un ottimo modo per rafforzare la sicurezza del tuo ambiente. NIST è un noto framework di sicurezza informatica standard del settore che fornisce un'eccellente guida per la sicurezza delle password.

La maggior parte delle aziende oggi utilizza i criteri per le password di Active Directory nell'ambiente. L'esecuzione di controlli delle tue politiche sulle password rispetto allo standard NIST aiuta a vedere tutte le aree delle tue politiche esistenti che potrebbero dover essere riviste.

Specops Password Auditor rende questo processo estremamente semplice. Estrae automaticamente tutte le impostazioni delle policy delle password esistenti nell'ambiente e le confronta con i framework di sicurezza informatica standard del settore, come il NIST. Specops Password Policy consente di implementare facilmente i consigli NIST e altri come dizionari personalizzati e protezione con password violate.