Il panorama della sicurezza informatica evolve costantemente, e il 2024 porta con sé nuove opportunità per i professionisti dell'ethical hacking e dell'OSINT (Open Source Intelligence). Con Linux come piattaforma di riferimento, ecco una selezione dei migliori tool da utilizzare quest’anno.

1. Nmap

Uso principale: scansione di rete e ricognizione.

Un classico che non può mancare nella cassetta degli attrezzi di un ethical hacker. Nmap è il punto di partenza per identificare porte aperte, servizi attivi e potenziali vulnerabilità su un sistema. Nel 2024, gli aggiornamenti hanno introdotto nuovi script NSE (Nmap Scripting Engine) per analisi più mirate e compatibilità ampliata con infrastrutture cloud.

Caratteristiche chiave:

- Scansioni rapide di rete.

- Automazione delle vulnerabilità con script NSE.

- Supporto IPv6 migliorato.

2. Holehe

Uso principale: verifica di email su piattaforme web.

Holehe è uno strumento leggero e potente per scoprire dove un’email è registrata. Perfetto per analisi OSINT, consente di verificare rapidamente la presenza di account associati su servizi online come social network e piattaforme cloud.

Caratteristiche chiave:

- Supporto per decine di piattaforme online.

- Rapido e facile da configurare.

- Ideale per verifiche preliminari su identità digitali.

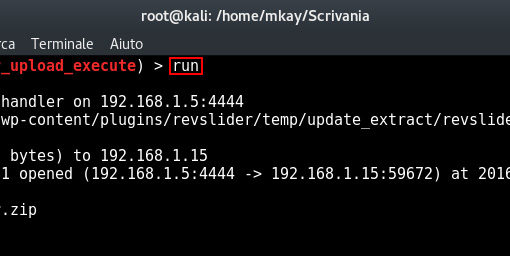

3. Metasploit Framework

Uso principale: test di penetrazione e sviluppo di exploit.

Metasploit è il framework di riferimento per eseguire exploit e valutare la sicurezza di sistemi e applicazioni. Con aggiornamenti nel 2024, supporta meglio gli ambienti IoT e container, rendendolo indispensabile per affrontare le minacce moderne.

Caratteristiche chiave:

- Ampia libreria di exploit e payload.

- Strumenti avanzati per attacchi personalizzati.

- Nuovi moduli per Kubernetes e infrastrutture cloud.

4. Maltego

Uso principale: analisi e correlazione di dati OSINT.

Maltego è ideale per mappare relazioni e connessioni tra persone, organizzazioni, domini e molto altro. Quest’anno, ha ampliato il supporto per nuove API e fonti di dati, come blockchain e piattaforme decentralizzate.

Caratteristiche chiave:

- Visualizzazione grafica delle connessioni.

- Ampia libreria di trasformazioni.

- Supporto per dati da social media e dark web.

5. Recon-ng

Uso principale: raccolta automatizzata di OSINT.

Un framework modulare che consente di raccogliere informazioni da fonti aperte in maniera strutturata e automatizzata. Recon-ng ha guadagnato popolarità nel 2024 grazie ai nuovi moduli per social media e fonti pubbliche.

Caratteristiche chiave:

- Simile a Metasploit per facilità d’uso.

- Raccolta automatica di dati da molteplici fonti.

- Possibilità di personalizzazione con script.

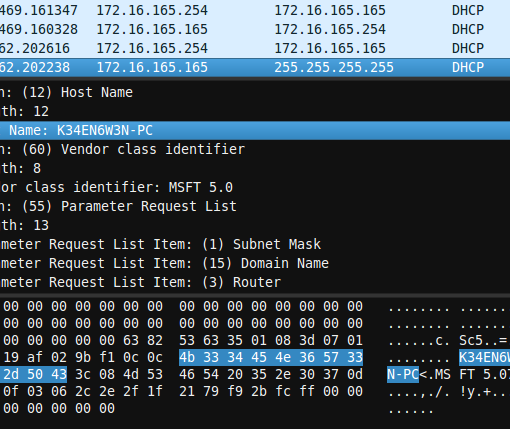

6. Wireshark

Uso principale: analisi del traffico di rete.

Wireshark continua a essere uno dei migliori strumenti per catturare e analizzare pacchetti di rete. Gli aggiornamenti del 2024 includono il supporto per nuovi protocolli e funzionalità di analisi in tempo reale per ambienti complessi.

Caratteristiche chiave:

- Decodifica avanzata di protocolli.

- Analisi di traffico live.

- Interfaccia utente intuitiva.

7. Shodan CLI

Uso principale: ricerca di dispositivi esposti online.

Shodan, noto come il motore di ricerca degli hacker, offre una versione CLI per ricerche rapide e personalizzate. È ideale per identificare dispositivi vulnerabili come telecamere IP, server e altro.

Caratteristiche chiave:

- Query avanzate per dispositivi IoT e industriali.

- Esportazione dei dati per analisi offline.

- Filtri mirati per ricerche specifiche.

8. theHarvester

Uso principale: raccolta di informazioni su domini.

Perfetto per la ricognizione preliminare, theHarvester raccoglie dati come indirizzi email, sottodomini, nomi di host e altro da fonti pubbliche. Nel 2024, ha integrato nuove API per fonti dati aggiornate.

Caratteristiche chiave:

- Supporto per motori di ricerca moderni.

- Ricerche rapide su domini specifici.

- Ideale per investigazioni OSINT.

9. Sherlock

Uso principale: ricerca di username su piattaforme online.

Sherlock è pensato per identificare dove un nome utente è registrato, analizzando centinaia di piattaforme in pochi secondi. La versione 2024 aggiunge nuove piattaforme decentralizzate e ottimizzazioni per velocità e precisione.

Caratteristiche chiave:

- Scansioni su oltre 300 piattaforme.

- Compatibilità con social network emergenti.

- Report dettagliati per analisi successive.

10. Social-Mapper

Uso principale: analisi OSINT per social media.

Social-Mapper automatizza l’identificazione di profili social, incrociando dati come email, nomi e immagini. È utile per campagne di social engineering e analisi approfondite.

Caratteristiche chiave:

- Ricerca basata su immagini e metadati.

- Compatibilità con piattaforme popolari come LinkedIn, Facebook e Twitter.

- Generazione di report visivi.

Conclusioni

I tool presentati rappresentano una selezione tra i migliori strumenti per ethical hacking e OSINT nel 2024. Con la giusta combinazione di strumenti come Nmap, Holehe e Maltego, è possibile affrontare sfide sempre più complesse nel mondo della sicurezza informatica e delle investigazioni OSINT.

Se hai suggerimenti o utilizzi altri tool interessanti, condividi le tue esperienze nei commenti. La sicurezza informatica è un viaggio condiviso! 🚀